Los analistas de Kaspersky detectaron un nuevo paquete malicioso de programas dirigido a los gamers en YouTube. Dicho paquete contiene un archivo único de instalación, un archivo autoextraíble u otro con funcionalidad de instalador. Sin embargo su principal carga maliciosa es el extendido RedLine stealer, uno de los troyanos más utilizados para robar contraseñas y credenciales de los navegadores.

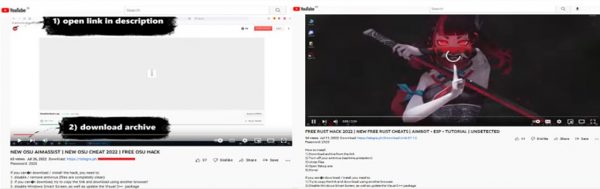

Los ciberdelincuentes buscan constantemente cuentas de videojuegos en línea y recursos informáticos. Como señala el reciente resumen de las ciberamenazas relacionadas con el gaming, el malware tipo stealer se distribuye a menudo bajo la apariencia de hacks, trucos y cracks de juegos. Esta vez, los analistas descubrieron otro tipo de actividad maliciosa: los ciberatacantes colocaron paquetes corruptos en los canales de YouTube de las víctimas bajo la apariencia de contenido relacionado con los juegos junto con un enlace a un archivo RAR autoextraíble en la descripción del video. Éste contiene a su vez varios archivos maliciosos, entre los que se encuentra el famoso RedLine stealer.

Con ello, el ladrón es capaz de extraer nombres de usuarios, contraseñas, cookies, datos de tarjetas bancarias y datos de autocompletado de los navegadores basados en Chromium y Gecko, datos de criptocarteras, mensajeros instantáneos y clientes FTP/SSH/VPN, así como archivos con extensiones particulares de los dispositivos. Además, RedLine puede descargar y ejecutar programas de terceros, ejecutar comandos en cmd.exe y abrir enlaces en el navegador por defecto. El ladrón se propaga de varias maneras, incluso a través de correos electrónicos maliciosos de spam y cargadores de terceros.

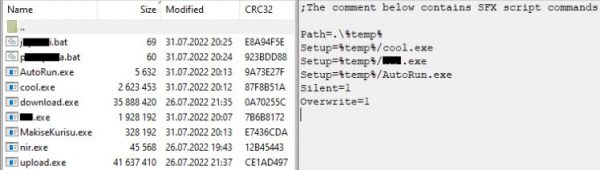

Además del propio payload RedLine, el bundle descubierto destaca por su capacidad de autopropagación. Varios archivos en el bundle de la descripción son responsables de ello. Reciben videos y los publican en los canales de YouTube de los usuarios infectados junto con los enlaces a un archivo protegido por contraseña. Estos anuncian trucos y cracks, y proporcionan instrucciones para hackear juegos y software populares.

Entre los juegos mencionados están APB Reloaded, CrossFire, DayZ, Dying Light 2, F1® 22, Farming Simulator, Farthest Frontier, FIFA 22, Final Fantasy XIV, Forza, Lego Star Wars, ¡Osu!, Point Blank, Project Zomboid, Rust, Sniper Elite, Spider-Man, Stray, Thymesia, VRChat y Walken.

Una vez que las propias víctimas descargan el paquete original, el archivo RAR se autoextrae y contiene una serie de archivos maliciosos, utilidades de limpieza y un script para ejecutar automáticamente el contenido desempaquetado. Algunos de los nombres de los archivos incluyen lenguaje explícito.

Otro elemento que llamó la atención de los analistas es un minero cuyo objetivo principal son los gamers. Es probable que tengan instaladas tarjetas de vídeo que puedan utilizarse para la minería.

“Los gamers son uno de los grupos más habituales en el punto de mira de los ciberdelincuentes. En esta ocasión, los atacantes utilizaron contenidos relacionados con los juegos como cebo para robar las credenciales de las víctimas y para minar sus computadoras. Nuestro consejo sería elegir cuidadosamente las fuentes para saciar su sed de juego y no descargar ningún archivo sospechoso de cuentas poco fiables”, comenta Oleg Kupreev, analista de seguridad senior de Kaspersky.

Para protegerse del malware oculto en los paquetes de código abierto enviado a los gamers Kaspersky recomienda lo siguiente:

- Los repositorios de código abierto permiten a cualquiera publicar sus propios paquetes, y no todos son completamente seguros. Por ejemplo, los atacantes pueden suplantar paquetes populares de código abierto cambiando una o dos letras en el nombre para engañar al usuario y hacerle creer que está descargando el original. Por lo tanto, recomendamos estar en guardia y no tratar estos paquetes como de confianza.

- En general, los entornos de desarrollo o construcción son objetivos idóneos para los hackers que intentan organizar ataques a la cadena de suministro. Eso significa que tales entornos requieren urgentemente una protección sólida antimalware como Kaspersky Hybrid Cloud Security.

Escúchanos y léenos también en https://www.facebook.com/tecnoempresa/ o si también puedes darte una vuelta por https://www.facebook.com/Ncuarenta. Allí podrás tener más información y comentarios que se nos escapan en esta vitrina tecnoempresaria. Si quieres tener toda nuestra información en Google News dale click aquí.

Fuente info

Autor:

![]()

[su_divider]